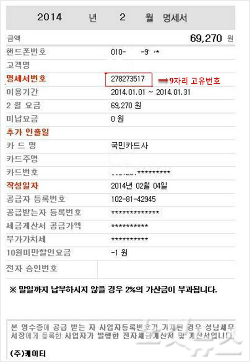

KT명세서 예시, 붉은색 표시된 것이 명세서에 기재된 9자리의 고유번호

KT명세서 예시, 붉은색 표시된 것이 명세서에 기재된 9자리의 고유번호

- KT, 보안의 기본 개념도 없는 회사

- 너무도 초보적인 해킹수법에 뚫려

- 회사 문닫을 정도 일벌백계 해야■ 방송 : CBS 라디오 FM 98.1 (07:00~09:00)

■ 진행 : 김현정 앵커

■ 대담 : 강윤하 인천지방경찰청 광역수사대 강력팀장 / 임종인 고려대 정보보호대학원장

또 터졌습니다. 해킹으로 인한 대규모 개인정보유출사건이 또 일어났는데요, 유출 규모는 1천 200만명. KT 가입 고객 1천 600만 명 중의 75%. 우리 국민 전체로 쳐도 약 4분의 1의 정보가 털린 겁니다. 특히 이번 사건이 특이한 건 아주 초보적인 해킹수법이 이용이 됐다는 건데요. 말하자면 아무데서나 구할 수 있는 간단한 해킹프로그램으로 초보 해커들이나 쓰는 수법 정도에 뚫렸다는 사실입니다. 도대체 어떤 수법에, 어떻게 무너진 것인지 아마 들어 보시면 더 화가 나실 겁니다. 먼저 일당을 적발한 경찰입니다. 인천경찰청 광역수사대 강윤하 강력팀장, 연결이 되어 있습니다. 팀장님, 안녕하세요?

◆ 강윤하> 안녕하십니까?

◇ 김현정> 이 일당들, 총 몇 명이 잡힌 건가요?

◆ 강윤하> 현재 지금 검거된 인원은 3명입니다.

◇ 김현정> 처음에 어떻게 덜미가 잡혔습니까. KT에서 알고 신고를 한 건가요?

◆ 강윤하> 그것은 아니고요. 저희는 일단 해커가 있다는 첩보를 입수해서 수사를 진행하던 중에 검거를 해 보니까 통신사의 어떤 자료를 대규모로 유출해서 보관하고 있었습니다. 그런 부분이 일단 확인돼서 수사를 지금 계속 확대하고 있었습니다.

◇ 김현정> 그러면 1년 동안 정보를 빼냈다는데 KT는 전혀 몰랐다는 거군요?

◆ 강윤하> 네, 그렇습니다.

◇ 김현정> 정보를 빼내간 방식이 아주 초보적인 방식이었다는데, 어떤 식이었습니까?

◆ 강윤하> 인터넷상에서 배포돼 있는 파로스 프로그램이라고 있습니다. 그 프로그램을 이용해서 해커가 다시 또 해킹 프로그램을 개발했는데, 그 프로그램이라는 것은 통신사 홈페이지 로그인 후에 이용대금 조회란이 있습니다. 그 칸에다가 (고객명세서에 표기된) 고유 번호 9개가 있는데, 그것을 무작위로 자동 입력시켜서 다른 고객들의 고유번호를 찾아내서 고객정보를 해킹하는 단순한 방법을 사용했습니다.

◇ 김현정> 그럼 로그인은 해야 돼요? 아이디, 비번은 알아야 돼요?

◆ 강윤하> 그것은 자기 본인의 아이디로 먼저 들어가게 되면.

◇ 김현정> 내 아이디를 가지고 들어가서 이용대금 조회란에다가는 숫자 9개 아무거나 찍는?

◆ 강윤하> 해킹프로그램을 이용해서 쉽게 고객정보를 해킹할 수 있었습니다.

◇ 김현정> 그러니까 일단 내 KT 아이디로 로그인해 들어가면 명세서에 기재된 고유번호를 치라는 칸이 있는데, 9자리 숫자죠. 말하자면 우리 주민번호가 온 국민 다 다르듯이 KT 고객들한테도 다 다른 고유번호라는 게 있는데, 그 자리에 뭐든지 9자리를 넣기만 하면 그 9자리 숫자랑 맞는 고객의 정보가 나오는 거예요?

◆ 강윤하> 네, 그렇습니다.

◇ 김현정> 그러니까 9자리랑 그 사람 이름이 맞는지, 아이디가 맞는지 확인없이, 그냥 9자리만 맞으면 누군가의 정보는 나온다?

◆ 강윤하> 그렇습니다.

◇ 김현정> 이해가 안 가네요. 예를들어 우리가 비밀번호 4자리 찍을 때 생각해 보면 4자리 찍고 그것이 내 이름하고 맞아야지 혹은 내 아이디하고 맞아야지 되지 않습니까? 그냥 비밀번호만 찍으면 2458, 9567....아무거나 찍으면 그 비번과 맞는 사람의 것이 그냥 나오면 안 되는 거잖아요?

◆ 강윤하> 그렇습니다. 그래서 저희 수사를 해 보니까 보안시스템에 대한 관리소홀 여부가 좀 드러난 부분이 있어서 그 부분에 대해서 명확하게 지금 수사 중에 있습니다.

◇ 김현정> 그러니까 이 사람 같은 경우는 수동으로 일일이 9자리를 넣지는 않았을 테고 아까 말씀하신 파로스 프로그램이라는 것을 돌려서 자동으로 계속 9자리를 다르게 맞춰주면 그 9자리랑 맞는 고객의 정보는 주루룩 주루룩 계속 나오는?

◆ 강윤하> 네, 그렇습니다.

◇ 김현정> 이렇게 하루에 몇 개나 빼냈습니까?

◆ 강윤하> 해커 진술은 하루 20~30만 건 정도를 빼돌렸다고 진술했습니다.

◇ 김현정> 그런데 KT에서는 한 IP주소, 한 인터넷주소에서 하루에 20만 건 정보가 나가는 것도 몰랐나요? 눈치채지 않습니까, 이렇게 나가면?

◆ 강윤하> 그렇기 때문에 제가 조금 전에 말씀드렸다시피 보안시스템의 관리소홀 여부에 대해서 지금 확인 중에 있습니다.

◇ 김현정>이 명세서의 고유번호 9자리는 왜 만든 거라고 하나요?

◆ 강윤하> 회사 측에서는 관리 차원에서 고유번호를 만들어서 한 거는 맞다고 보여지는데,해커 입장에서는 자료를 빼돌리기가 아주 수월했다고 진술하고 있습니다.

◇ 김현정> 우리 주민번호로 국민들 관리하기 쉽듯이 이 KT에서도 명세서에 고유번호라는 것을 다 일일이 부여해서 고객관리 쉽게 하려는 목적이었다, 이런 말씀이세요?

◆ 강윤하> 네.

◇ 김현정> 처음 해커 잡았을 때 설마 KT개인정보도 있으리라, 이 생각 못 하셨다면서요?

◆ 강윤하> 저희는 그런 부분까지 전혀 몰랐습니다. 저희도 그 회사가 그렇게 해커에게 쉽게 개인정보를 해킹 당하리라고는 상상도 못했습니다. 저희가 압수한 자료를 분석을 해 보니까 정말로 사실로 확인이 되다 보니 당황스럽기도 했습니다.

◇ 김현정> 설마 이렇게 초보적인 해커들 자료에 KT 것이 있을까 했는데 분석을 해 보니까 KT 거예요?

◆ 강윤하> 네.

◇ 김현정> 놀라셨겠네요?

◆ 강윤하> 그렇습니다.

◇ 김현정> 유출한 개인정보는 어디에다 썼다고 하나요?

◆ 강윤하> 휴대폰 판매하는 업체에 돈을 받고 팔았습니다.

◇ 김현정> 거기에 개인정보 중에 약정기간이 얼마나 남았는가, 이게 표시가 돼 있으니까, 약정기간 끝나가는 사람들한테 전화 걸어서 ‘휴대폰 사라’ 이렇게 권유하는?

◆ 강윤하> 그렇죠.

◇ 김현정> 얼마나 벌었어요?

◆ 강윤하> 지금 현재 확인된 거는 115억 원입니다.

◇ 김현정> 많이 벌었네요. 2차 유출됐을 가능성은 없나요, 이 정보?

◆ 강윤하> 어떤 정보를 이용해서 다른 곳에 악용한 사례는 현재까지 발견되지 않고 있습니다.

◇ 김현정> 알겠습니다. 여기까지 우선 말씀을 들어야겠네요. 해킹 수법이 너무 초보적이어서 좀 허탈하기까지 한데 고생하셨습니다, 팀장님. 고맙습니다.

◆ 강윤하> 네, 수고하십시오.

◇ 김현정> 이번에는 전문가 의견 들어보죠. 고려대 정보보호대학원 임종인 원장, 연결이 되어 있습니다. 원장님, 나와 계시죠?

◆ 임종인> 안녕하세요, 임종인입니다.

◇ 김현정> 이번 KT 개인정보 유출사건은 어떻게 보고 계세요?

◆ 임종인> 저도 너무나 기초적인 방법에 뚫려서 허탈하기까지 하는데 이것이 2012년 7월에 거의 유사한 방법으로 KT가 870만 명 정보를 유출했거든요.

◇ 김현정> 그때도 이런 수법이었어요?

◆ 임종인> 거의 마찬가지죠. 그때도 대리점을 사칭하고 사실은 정보를 갖다가 계속 조회하는데 그 한 군데서 그렇게 많은 정보를 조회하고 유출해 가고 하는데도 아무 조치를 취하지 않아서 이건 정말 기초상식이 통하지 않는, 보안 상식이 통하지 않는 그런 수법이라고 그랬는데 이번에도 지금 한 명이 같은 IP에서 많으면 하루에 30만 명까지 정보를 빼갔다고 하는데 그냥 무작위로 9자리 수를 생성해서 계속해서 보내면 그 중에 맞아떨어지는 정보는 그냥 바로 나온 거 아닙니까?

◇ 김현정> 우리가 비밀번호 4자리 넣는 거 생각해 보시면 돼요. 아무 숫자나 4개 넣었는데 그 비밀번호 쓰는 사람 것이 나온 셈.

◆ 임종인> 은행에서 비밀번호 3번 정도 틀리면 카드 안 나오잖아요. 그런데 그런 것을 갖다가 프로그램에 넣지 않았다, 이것은 정말 문제가 있는 거죠.

◇ 김현정> 이해가 안 가는 것이, 비밀번호 4자리 쓰는 것 3번 정도 틀리면 더 이상 시도 못하게 잠가버리거든요, 은행에서는. 그것조차 KT는 하지 않는 건가, 또 하나는 이런 식으로 매일매일 정보를 한 IP주소에서 20만 건, 10만 건 빼갔는데도 그것을 감지를 못하는가 이것이거든요?

◆ 임종인> 그러니까 KT에서는 홈페이지를 직접 운영했다고 자기들이 그러는데 이것이 기업문화가 문제인 것인지, 하여튼 보안에 있어서 기초 ABC가 통하지 않는 그런 일이 벌어져서 더군다나 KT가 이렇게 되니까 전부들 허탈해하고 있습니다.

◇ 김현정> 아까 강윤하 팀장께서도 설마 이런 허술한 해킹에 KT가 뚫렸을까, 본인들도 놀라셨다고 얘기를 했는데 청취자 한 분이 질문 주셨어요. 이 해킹프로그램은 그냥 초등학생이 인터넷 들어가서도 구할 수 있는 정도의 해킹프로그램이라는데, 사실입니까?

◆ 임종인> 맞습니다. 이것 흔하게 돌아다니는 프로그램이고요. 전혀 고도화된 게 없습니다. 그러니까 이런 식에 뚫린다고 하면 누구든지 마음만 먹으면 다 해킹할 수 있다는 잘못된 생각을 심어줄 수 있어서 굉장히 우려가 되는 일입니다. 요즘에 해킹은 비즈니스다 라고 해서 돈벌이 수단으로 많이 악용되고 있거든요. 이렇게 대기업들이 자꾸 뚫리면 해킹하면 큰 돈 벌 수 있겠구나, 잘못된 생각을 심어줄 수 있어서 걱정이 많이 됩니다.

◇ 김현정> 이런 식으로 고객번호 넣으면 개인정보 볼 수 있는 사이트들이 또 있나요?

◆ 임종인> 글쎄, 없기를 바라야 되죠. 들리는 얘기론 다른 데도 시도해 봤다고 하는데 문제는 이용대금 조회시스템이니까 이용대금만 볼 수 있어야 되잖아요. 그런데 나머지는 볼 수 없게 암호화 처리해야 되는데 치고 들어가기만 하면 이 사람의 주소, 약정기간 그리고 심지어는 연결 계좌까지 다 볼 수 있게 돼 있다고 하니까 그것은 당연히 암호화해 놔야 되거든요. 그 부분도 KT가 기본개념이 없는 겁니다.

◇ 김현정> 이번에 잡힌 일당이 이 정보를 휴대폰 파는 곳 외에 다른 데로 또 팔아넘겼을 가능성, 어떻게 보세요?

◆ 임종인> 우리 사회에 지금 대포폰과 대포통장이 워낙 흔하게 돌아다니고 있잖아요. 모든 거래는 거기서 합니다. 그리고 PC방이라든지 이런 데서 거래를 하고, 그 다음에 이번에 보면 드롭박스라든지 외국에 클라우드 서비스하는 데 많지 않습니까? 그런 데에 정보 올려놓고 카톡으로 봐서 돈 받으면 그런 곳에 접속번호만 주고 거기서 다운받으면 전혀 흔적이 안 남습니다. 그러니까 경찰이 아무리 수사를 해도 범인이 자백하지 않으면 증거를 찾아낼 수가 없어요. 증거 찾아내지 못했으니까 2차 유출 없다? 이것은 지난번 카드사태 때처럼 말이 안 되는 얘기입니다.

◇ 김현정> 우리가 못 찾았으니까 2차 유출이 없는 것이지, 사실은 흔적 안 남기고 어딘가로 계속 2차, 3차 4차 팔려나가고 있을 수도 있다는 말씀이시군요?

◆ 임종인> 맞습니다. 사실 안타까운 것은 KT가 지난 번에 사고가 나고 굉장히 유능한 보안전문가를 최고 보안책임자로 모셨거든요. 그랬는데도 이런 일이 반복되는 것을 보면 기업문화에 문제가 있는 것 같습니다.

◇ 김현정> 그런 분이 갔는데 왜 이런 일이 반복이 되죠?