s

s

툴바나 액티브 액스(ActiveX) 등 웹브라우저 플러그인 프로그램(plug-in program, 웹 브라우저의 기능을 강화시키기 위한 프로그램)을 사용한 해킹 공격(이하 화면 바꿔치기 해킹)을 막을 수 있는 신기술이 발표됐다.

화면 바꿔치기 해킹은 무심코 설치한 툴바 등 악성 플러그인을 통해서 사용자의 화면 조작은 물론 은행 공인인증서까지 빼낼 수 있는 기술로 바이러스 백신으로도 잡히지 않아 지금까지 방어할 수 있는 방법이 존재하지 않았다.

클릭 한 번에 국방부, 은행 등 주요 사이트 해킹 시연고려대 정보보호대학원 문종섭 교수는 16일 서울 강남구 역삼동 한국과학기술회관에서 열린 '제 15회 2011년도 해킹방지워크숍'에서 'Browser Helper Object를 이용한 Document Object Model 변조 공격과 대응방안'이란 주제 발표를 했다.

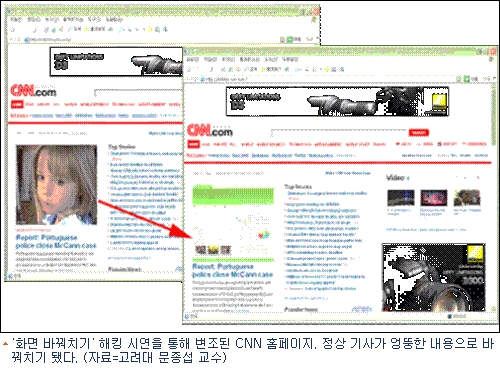

문 교수는 발표에서 화면 바꿔치기 해킹 방법을 이용해 국내 주요 사이트 화면을 해킹하고 아이디와 비밀번호, 은행의 공인인증서를 빼내는 공격을 시연했다.

화면 바꿔치기 해킹은 해당 사이트의 서버를 직접 해킹하지 않고, 사용자의 웹브라우저에 깔리는 플러그인을 사용해 사용자가 모니터로 보는 화면을 바꿔치기하고, 나아가 개인정보를 빼내게 된다.

문 교수가 정상 툴바로 위장한 악성 플러그인을 시연 컴퓨터에 깔고 국내 주요 포털사이트와 국방부, 행정안전부 사이트에 방문하니 해당 사이트의 모든 로고가 미리 약속된 고려대의 로고로 바뀌어 보이는 걸 확인할 수 있었다.

한 포털사이트에서 '하버드 대학교'를 검색한 뒤 해당 링크를 클릭했지만 화면은 하버드 대학교 홈페이지가 아닌 고려대 홈페이지로 이동했다. 악성 플러그인으로 화면에 보이는 하버드대의 링크를 고려대의 링크로 바꿔치기한 것이다.

이 뿐 아니라 로그인 창에 입력하는 아이디와 비밀번호, 심지어는 은행의 공인인증서가 실시간으로 빼돌려지는 걸 확인할 수 있었다.

이 모든 해킹 과정은 백신 프로그램을 비롯한 보안 프로그램이 작동되는 가운데 이뤄졌다는 점이 충격적이었다.

문 교수는 "악성 플러그인은 백신 프로그램이 지극히 정상적으로 인식하기 때문에 잡아낼 수 없다"며 "설사 검사에 성공한다고 하더라도 프로그램이 수행하는 내용이 악성이냐 정상이냐를 판단하는 것은 현재의 기술로 불가능하다"고 설명했다.

이 방법은 실제로 범죄에 이용되기도 했다. 서울지방경찰청 사이버범죄수사대는 지난 1일 같은 방법으로 사용자의 모니터에 보이는 국내 주요 포털사이트의 광고를 조작해 100억여원 가량의 부당이득을 챙긴 프로그램 개발업체 대표 등을 검거하기도 했다.

‘악성 플러그인’에 대항하는 ‘방어 플러그인’ 설치 제안문 교수가 제안한 해결책은 악성 플러그인이 사용자의 화면을 조작해 출력하는 마지막 단계를 검증할 수 있는 '방어 플러그인'을 설치하자는 개념이다.

이 방어 플러그인은 '메시지 다이제스트'라는 도구를 이용해 원 서버에서 보낸 정보가 사용자의 화면에 변조돼 나타나는지를 판별하게 된다.

예컨대 악성 플러그인이 깔린 컴퓨터를 이용해 은행 사이트에서 로그인을 하면, 은행에서 정상적으로 보내준 로그인 창을 악성 플러그인이 순간적으로 인증 정보를 빼돌리는 창으로 바꿔치기한다.

이를 막기 위한 방법으로, 은행 사이트는 로그인 창 데이터와 함께 메시지 다이제스트를 사용자에게 보내게 되고, 방어 플러그인은 자신의 메시지 다이제스트로 변조 여부를 검증하는 것이다.

다시 말해 사용자의 컴퓨터와 은행 서버에 각각 있는 메시지 다이제스트가 오고 가는 데이터를 검증해 일치를 확인하면 사용자의 화면에 데이터를 보여주고, 불일치하면 경고 메시지를 보내는 방법이다.

문 교수는 "이미 상용화된 기술을 이용하는 방법이라 1주일 정도면 시스템을 완성할 수 있어 구현은 문제가 아니다"며 "다만 KISA(한국인터넷진흥원)나 방송통신위원회 등 당국이 '메시지 다이제스트' 송수신을 의무화해야 하는 게 선결 과제"라고 말했다.